Datum:

21 Dec 2023

Autor:

PREO AG

On-Premise vs. Cloud

Warum Cloud-Risiken fast immer auch Unternehmensrisiken sind

Cloud-Lösungen spielen bei der digitalen Transformation unserer Wirtschaft eine zentrale Rolle. Doch mit den großen wirtschaftlichen Chancen, die neue cloudbasierte Technologien vielen Unternehmen eröffnen, steigen unweigerlich auch die Risiken, beispielsweise durch einen Vendor Lock-in, Cloud Sprawl oder Cyberangriffe aus der Cloud. Nicht umsonst wurden laut des Allianz Risk Barometers 2022 weltweit die beiden folgenden Geschäftsrisiken als die größten identifiziert: Die Sorge vor einem unberechtigten Zugriff auf zentrale und sensible Unternehmensdaten sowie daraus resultierende Betriebseinschränkungen oder gar Betriebsausfälle.

Derzeit berichtet außerdem die Shadowserver Foundation über fast 20.000 Microsoft Exchange-Server im öffentlichen Internet, davon mehr als die Hälfte in Europa, die das Ende des Supports erreicht haben, darunter die Exchange-Versionen 2007 (275 Server), 2010 (4062 Server) und 2013 (26'298 Server). Dadurch entstehen kritische Sicherheitslücken, einschließlich CVE-2021-26855, die diese Server anfällig für Remotecode-Ausführung machen. Statistiken deuten darauf hin, dass viele Unternehmen und Organisationen ihre Server trotz des Supportendes noch nicht aktualisiert haben.

Die PREO-Lizenzexpert*innen empfehlen deshalb dringend,

1. alle Microsoft Exchange-Server zu überprüfen und gegebenenfalls zu aktualisieren,

2. identifizierte, anfällige Systeme sofort zu patchen und

3. sofern keine Updates mehr möglich sind, auf neuere Exchange-Versionen zu wechseln und dabei zu berücksichtigen, dass gebrauchte Lizenzen hier eine kostengünstige Alternative sein können, die das IT-Budget spürbar entlasten.

Im folgenden Beitrag zeigen wir auf, warum Cloud-Risiken nicht nur IT-Risiken, sondern immer auch Geschäftsrisiken sind, was beim Management der wichtigsten Risikofaktoren besonders zu beachten ist und wie Unternehmen dabei von der Integration gebrauchter On-Premise-Software profitieren können.

Top-Bedrohungen im Cyberraum sind auch Cloud-Risiken

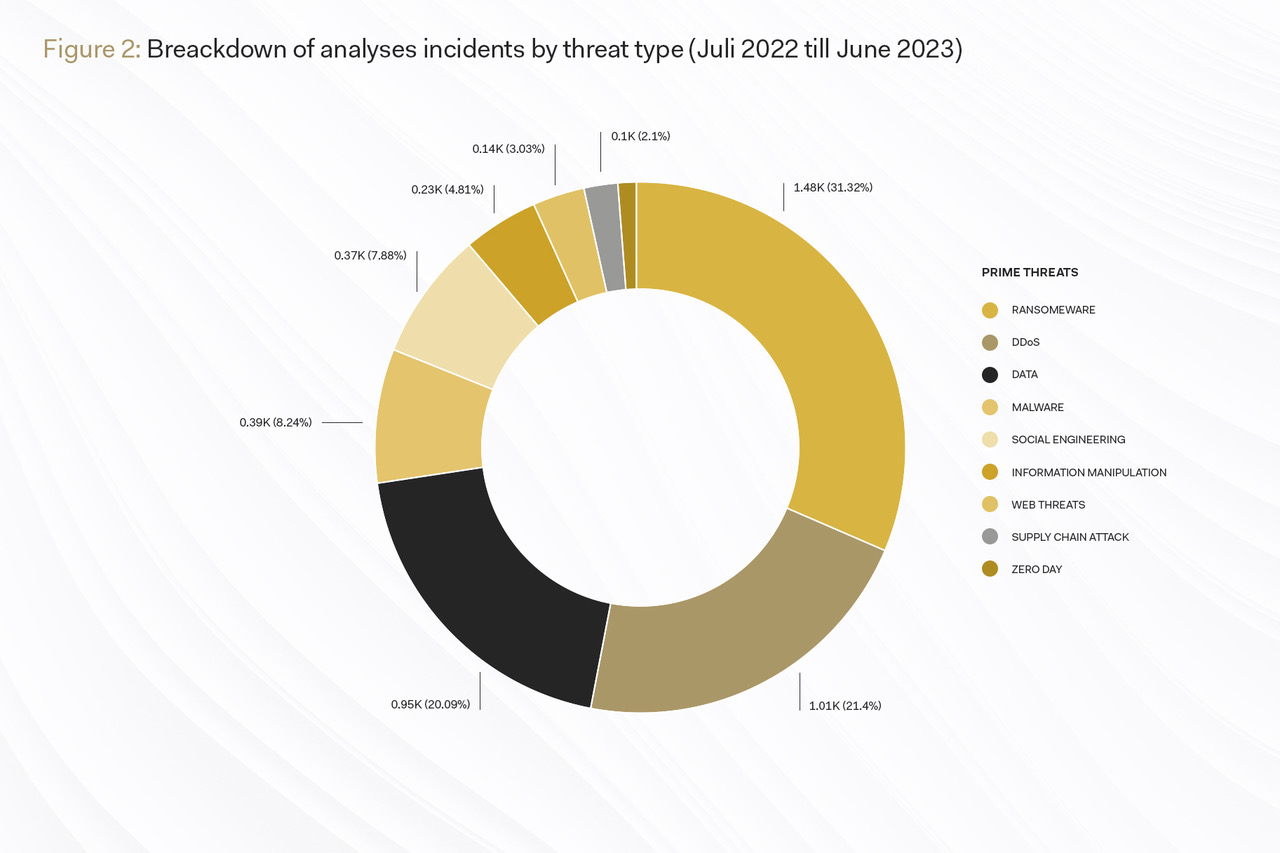

Wirft man einen Blick in den neuesten Gefahrenbericht „ENISA Threat Landscape 2023“, den die EU-Agentur für Cybersicherheit veröffentlicht hat, findet man unter den größten Bedrohungen auch solche, die bei der Cloud ein entsprechendes Risiko darstellen. Heruntergebrochen auf die tatsächlichen Ereignisse im Zeitraum Juli 2022 bis Juni 2023 sticht hervor, dass die beiden häufigsten Gefahren Ransomware und Threats against Availability mehr als 50 Prozent des Risikopotenzials bestimmen.

Die Wahrscheinlichkeit, Opfer eines Ransomware-Angriffs zu werden, bei dem Daten auf kriminelle Weise verschlüsselt werden, ist demnach im Vergleich am höchsten. Viele Ransomware-Attacken richten sich dabei gegen Cloud-Dienste und Cloud-Backups.

Die Gefährdung der Verfügbarkeit und Integrität ist ebenfalls ein häufiges Angriffsziel, bei dem versucht wird, Cloud-Daten entweder zu manipulieren und somit die Integrität zu gefährden oder Cloud-Dienste so zu überlasten (Distributed Denial of Service, kurz DDoS), dass die Verfügbarkeit bedroht, zeitweise eingeschränkt oder sogar komplett unterbrochen ist. Sogar große Cloud-Anbieter wie Microsoft sahen sich bereits mit einem solchen Szenario konfrontiert. Nach Angaben des Technologiegiganten war die Ursache für die Ausfälle der Cloud-Webportale Azure, Outlook, OneDrive und MS Teams im Juni 2023 vermutlich ein DDoS-Angriff der Hackergruppe Storm-1359, auch bekannt als Anonymous Sudan. Microsoft hat daraufhin die Sicherheitsstandards seiner Cloud-Dienste nochmals erhöht.

Weitere Cyberrisiken, die jederzeit auch ein Cloud-Risiko darstellen, sind Malware, bei derCloud-Dienste dazu missbraucht werden, Schadprogramme vorzuhalten und zu verteilen sowie Supply-Chain Attacks, also Angriffe auf die Cloud-Lieferkette, bei denen mehrere Dienstleister einzelne Komponenten für einen Cloud-Dienst bereitstellen.

Cloud-Risiken identifizieren und aktiv managen

Die unternehmerische Risiko-Bewertung bei der Nutzung von Cloud-Diensten umfasst aber nicht nur die externe Gefahrenabwehr. Ein umfassendes Cloud-Risikomanagement umfasst auch die Faktoren Compliance und

IT-Sicherheitsstandards, welche die Cloud direkt betreffen. In puncto Compliance ist es besonders wichtig, die Verantwortlichkeiten zu kennen und entsprechend darauf zu reagieren. Beim Datenschutz nach der Datenschutzgrundverordnung (DS-GVO) werden Cloud-Dienste beispielsweise als Auftragsverarbeitung eingestuft, so dass der Nutzer als Auftraggeber die Verantwortung dafür trägt, dass der jeweilige Anbieter entsprechende Sicherheitsstandards einhält. Vor Abschluss eines Nutzungsvertrags ist es deshalb unverzichtbar, dies entsprechend zu prüfen und sich die Standards in Form einer Auftragsdatenverarbeitung nachweisen zu lassen.

Zur Orientierung hat in Deutschland das Bundesamt für Sicherheit in der Informationstechnik (BSI) einen Vorgabenkatalog veröffentlicht, der regelmäßig an die aktuellen Entwicklungen angepasst wird. Der sogenannte Kriterienkatalog C5 definiert Mindestanforderungen an ein sicheres Cloud-Computing*, der sich an professionelle Cloud-Anbieter, deren Prüfer und Kunden richtet. Der C5-Katalog ist damit ein wichtiges Instrument zur Auswahl eines geeigneten Cloud-Anbieters und dazu laut BSI eine praktische Grundlage für ein effektives unternehmerisches Risikomanagement.

Cloud-Risikomanagement – was Unternehmen beachten sollten

Die digitale Transformation sorgt bereits heute dafür, dass Cloud-Risiken immer mehr zu unternehmerischen Risiken werden. Deshalb ist es erforderlich, das Cloud-Risikomanagement in das übergreifende Risikomanagement zu integrieren. Die Cloud Security Alliance (CSA) hat untersucht, welche Anforderungen ein Cloud Risk Management erfüllen muss. Unternehmen sollten sich dabei Fragen stellen wie:

- Welche Risikomanagement-Methoden sind bereits im Unternehmen implementiert und sind diese dazu geeignet, um Risiken in der Cloud zu verwalten?

- Sind sich alle organisatorisch Beteiligten des durch Cloud Computing eingeführten Modells der geteilten Verantwortung bewusst und werden die Verantwortlichkeiten angemessen in den Risikomanagement-Prozessen und -Programmen widergespiegelt?

- Sind sich alle Organisationseinheiten der Konzepte und Auswirkungen des indirekten Kontrollverlusts bewusst, die durch Cloud-Computing entstehen, einschließlich der Herausforderungen, die für die Risikominimierung und deren Validierung zu berücksichtigen sind?

- Sind sich alle Unternehmensverantwortlichen ausreichend bewusst, welche Auswirkungen Cloud-Computing auf die Verbreitung ihrer Lieferketten hat und wie schwierig es ist, das konsolidierte Restrisiko Dritter/Vierter zu bewerten und zu überwachen?

- Sind die aktuellen Compliance-Regelungen angemessen, um die relevanten Cloud-Risiken zu identifizieren, zu bewerten und an relevante Stakeholder zu melden?

Cloud-Computing bietet für die meisten Unternehmen zahlreiche kollaborative, standortübergreifende Vorteile und praktische Lösungen für eine zukunftsorientierte IT-Landschaft, birgt aber auch die verschiedensten Risiken in den Bereichen Sicherheit und Compliance. Diesen Herausforderungen gerecht zu werden, fordert bereits von Unternehmen ein entsprechendes Risikobewusstsein sowie umfassende Kenntnisse und wirksame Konzepte zur aktiven Risikominimierung. Unsere Erfahrungen zeigen, dass viele IT-Verantwortliche sowohl aus sicherheitstechnischen aber auch aus finanziellen Gründen den kompletten Gang in die Cloud scheuen und zumindest in Teilbereichen weiterhin auf bewährte und effiziente On-Prem-Lösungen innerhalb ihres IT-Asset-Managements setzen.

Risikominimierung durch Hybrid-Cloud oder On-Prem-Lösungen

Vor allem in Branchen mit hohen Standards in puncto Compliance und Datenschutz, wie beispielsweise Energie, Gesundheit, Verkehr und Logistik oder Entsorgung aber auch im Bereich der öffentlichen Verwaltungen, sind vielen IT-Verantwortlichen die Risiken von Total-Cloud-Lösungen nach wie vor zu hoch. Stattdessen kommen hybride Cloud-Architekturen oder komplette On-Premise-Lösungen zum Einsatz, bei denen sich zumindest für Teilbereiche Cloud-spezifische Sicherheitsrisiken ausschließen lassen. Darüber hinaus eröffnet sich in diesen Szenarien die Möglichkeit, durch die bedarfsgerechte Integration gebrauchter Software die laufenden Lizenzkosten nachhaltig zu senken, wie das folgende Beispiel der LMT Group zeigt:

Ergebnis: Ohne Einbußen bei der Produktivität erzielt das Unternehmen eine Ersparnis im oberen sechsstelligen Bereich. Die Investition amortisiert sich schon im zweiten Jahr. Hier finden Sie den gesamten Kunden-Case.

Überzeugende Vorteile – darum lohnt sich Gebrauchtsoftware von PREO

Wir sind einer der Pioniere im europäischen Handel mit gebrauchten Softwarelizenzen undMarktführer in Deutschland. Wir bieten Unternehmen, Organisationen und öffentlichen Verwaltungen jederzeit eine große Auswahl an gebrauchten Volumenlizenzen, insbesondere von großen Anbietern, wie Microsoft, Adobe, Oracle oder Citrix, mit denen sie ihre Lizenzkosten nachhaltig optimieren und gleich mehrfach profitieren können:

- Hohe Einsparungen bei den laufenden Lizenzkosten von bis zu 70 Prozent gegenüber der jeweiligen Neuversion.

- Mehr Nachhaltigkeit im IT-Bereich durch die Förderung einer aktiven Kreislaufwirtschaft und die Senkung des unternehmerischen CO2-Fußabdrucks.

- 100 Prozent rechts- und auditsicherer Lizenzerwerb mit höchster Transparenz in allen Abwicklungsschritten inklusive kompletter Dokumentation im PREO-Lizenzportal “Easy Compliance“.

- Langjährige Expertise bei der Integration von gebrauchten Softwarelizenzen in klassische Netzwerkstrukturen oder hybride Lizenzmodelle.

- Detaillierte Marktkenntnisse und umfangreiche Erfahrungen durch den auditsicheren Transfer von über einer Million gebrauchter Softwarelizenzen.

- Bestehende Kapazitäten zum Software-Lizenzmanagement bei großen IT-Infrastrukturprojekten mit tausenden Arbeitsplätzen und länderübergreifenden Standorten.

- Überzeugende Referenzprojekte für zahlreiche mittelständische und große Unternehmen aus den verschiedensten Branchen.

*siehe https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Informationen-und-Empfehlungen/Empfehlungen-nach-Angriffszielen/Cloud-Computing/Kriterienkatalog-C5/kriterienkatalog-c5_node.html